Тестирование на проникновение в рамках выполнения требования Положений Банка России по защите информации, требований SWIFT CSP, требований PCI DSS

Аудит информационной безопасности (тест на проникновение) позволяет Компании получить оценку реального уровня защищенности информационных активов в условиях современного состояния методов получения несанкционированного доступа к информационным активам, обрабатываемым в автоматизированных информационных системах организаций.

Получение такой оценки обеспечивается путем моделирования атак потенциальных злоумышленников на выбранные информационные активы Компании.

Перечень информационных активов и векторы моделируемых атак определяются на первоначальном этапе проведения теста на проникновение и согласовываются с Компанией.

В качестве целевых для потенциального злоумышленника активов могут выступать как внутренняя корпоративная сеть Компании, так и конкретные информационные системы, в том числе содержащие критичные для Компании данные.

Тест на проникновение позволяет достаточно быстро оценить реальную защищенность выбранных информационных активов от несанкционированного доступа, моделируя наиболее распространенные атаки.

Тест на проникновение проводится этичными хакерами без причинения умышленного вреда информационной системе в целях выявления слабых мест в ее защите.

Основной отличительной особенностью теста на проникновение по сравнению с традиционным аудитом информационной безопасности являются:

-

обычно меньшая глубина охвата информационной инфраструктуры организации;

-

большая детализация найденных уязвимостей;

-

более точная оценка рисков ИБ (основывается на результатах реализации найденных уязвимостей);

-

большая достоверность результатов аудита (по сравнению с классическими методами аудита: заполнение анкет, опрос сотрудников и т. д.);

-

оценка большего количества процессов ИБ, чем при инструментальном аудите, включая оценку процессов (например, управление инцидентами, мониторинг и т. д.), объективная оценка которых не может быть получена другими средствами (инструментальный аудит, анкетирование и интервьюирование и т. д.);

-

детальная проработка найденных уязвимостей, что позволяет получить более объективную оценку процессов обеспечения информационной безопасности организации.

В настоящее время существует несколько международных методик проведения тестирования на проникновение, ориентированных в основном на моделирование атак, направленных на сетевую инфраструктуру организации:

Open Source Security Testing Methodology Manual (OSSTMM) – пожалуй, единственная методика, которая акцентирует внимание не только на технических тестах, но и на атаках, связанных с социальной инженерией и направленных на пользователей корпоративной сети.

NIST SP800-115 – данный документ хотя и не является методикой, но описывает общие аспекты проведения тестов на проникновение.

The Information Systems Security Assessment Framework (ISSAF) – фреймворк (framework), ориентированный на инструментальный поиск уязвимостей.

PCI DSS (раздел 11.3 стандарта) – согласно разделу 11.3 стандарта PCI DSS в организациях, соответствующих стандарту, не реже раза в год должен проводиться тест на проникновение. Для разъяснения данного раздела PCI DSS был выпущен документ Information Supplement Requirement 11.3 Penetration Testing, в очень общих чертах описывающий последовательность проведения инструментальной проверки внешнего периметра сетевой инфраструктуры тестируемой компании (по сути, данная инструментальная проверка не является тестом на проникновение).

The Open Web Application Security Project (OWASP) – руководство по тестированию веб-безопасности, которое является основной методологией тестирования безопасности для разработчиков веб-приложений и специалистов по информационной безопасности и разрабатывается международным консорциумом OWASP.

The Penetration Testing Execution Standard (PTES) – Стандарт по тестированию на проникновение. Стандарт проведения тестирования на проникновение состоит из семи (7) основных разделов. Они охватывают всё, что связано с тестом на проникновение – от первоначального общения и обоснования пентеста до этапов сбора разведданных и моделирования угроз. Тестировщики работают за кулисами, чтобы лучше понять тестируемую организацию, через исследование уязвимостей, эксплуатации и послеэксплуатации, когда технический опыт тестировщиков в области безопасности сочетается с пониманием бизнеса. И, наконец, с отчетностью, которая охватывает весь процесс таким образом, который обеспечивает наибольшую ценность.

PWK – Методология курса «Тестирование на проникновение с Kali Linux». Является основным материалом для получения сертификата по тестированию на проникновение – OSCP и практическим руководством.

ДиалогНаука при проведении работ использует собственную методику проведения тестов на проникновение, включающую в себя возможность моделирования не только технических атак на информационные ресурсы, доступные из сети Интернет (широко применяемых в международных методологиях OSSTMM, ISSAF и PCI DSS), но и атак, направленных на пользователей корпоративных систем (социальная инженерия), беспроводные сети IEEE 802.11 (Wi-Fi), 802.15 (Bluetooth) и 802.16 (Wi-Max), переносные компьютеры и мобильные устройства, а также атак с использованием физического или логического доступа к компонентам корпоративной информационной системы.

Перечень моделируемых атак может быть сформирован на этапе подготовки технического задания и дополнительно скорректирован в ходе проведения теста на проникновение.

При проведении работ могут быть проверены следующие векторы проведения атак:

| № п/п | Вектор атаки | Описание |

| 1 | Физический | Атаки с использованием непосредственного физического доступа внутрь защищаемого периметра корпоративной сети (если таковой есть) |

| 2 | Сетевой | Удаленные атаки на сетевые ресурсы и протоколы |

| 3 | Электронная почта | Атаки с использованием электронной почты (в том числе с элементами социальной инженерии) |

| 4 | Приложения | Атаки с использованием специфических приложений используемых Заказчиком (например, web портал) |

| 5 | Беспроводные сети | Атаки направление на беспроводные протоколы передачи данных 802.11(Wi-Fi), 802.15(Bluetooth), 802.16(Wi-Max) |

| 6 | Клиентские приложения | Атаки на клиентские приложения |

| 7 | Мобильные устройства | Атаки на мобильные устройства (мобильные и переносные компьютеры, смартфоны и т.д.) |

| 8 | Социальная инженерия | Атаки на пользователей с использованием методов социальной инженерии |

ДиалогНаука предполагает проведение тестирования на проникновение. Тестирование проводится в один этап и состоит из работ указанных в таблице.

| № п/п | Перечень работ | Отчетные документы |

| 1 | Планирование работ |

Техническое задание на проведение теста на проникновение |

| 2 | Проведение теста на проникновение |

Рабочие материалы |

| 3 | Анализ результатов и подготовка итогового отчета |

Отчет по результатам проведения аудита информационной безопасности (теста на проникновение) |

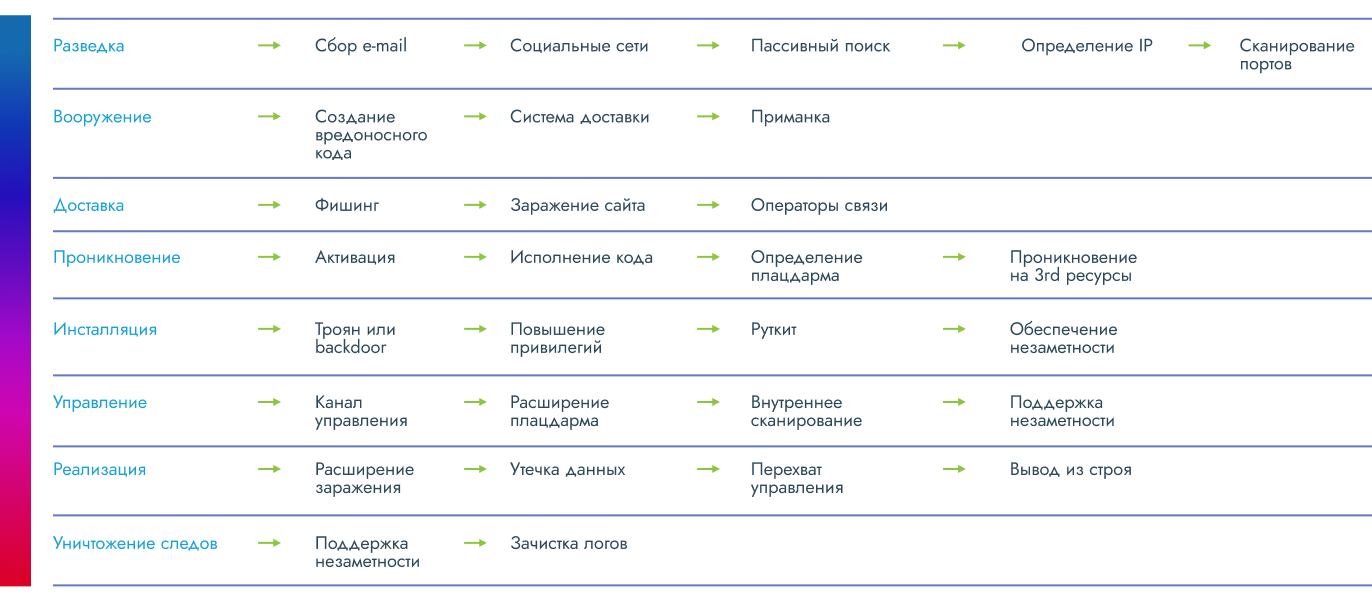

В ходе проведения теста на проникновение моделируются действия злоумышленника на всех этапах kill chain. Этапы представлены на рисунке.

По проведении теста на проникновение разрабатывается отчет о тестировании, как правило, содержащий:

-

описание границ, в рамках которых был проведен тест на проникновение;

-

методы и средства, которые использовались в процессе проведения теста на проникновение;

-

описание выявленных уязвимостей и недостатков, включая уровень их риска и возможность их использования злоумышленником;

-

описание примененных сценариев проникновения;

-

описание достигнутых результатов;

-

базовую оценку рисков информационной безопасности Компании;

-

базовую оценку процессов обеспечения информационной безопасности Компании;

-

рекомендации по устранению выявленных уязвимостей и совершенствованию процессов обеспечения информационной безопасности Компании;

-

план работ по устранению найденных уязвимостей и совершенствованию процессов обеспечения информационной безопасности Компании, приоритизированный в соответствии с критичностью уязвимостей.

Также, для более наглядного представления результатов тестирования, для руководства Заказчика может быть проведена презентация.

В случае появления вопросов или интереса к описанной услуге, пожалуйста, свяжитесь с нами по телефону +7 (495) 980-67-76 или через форму обратной связи.

Поиск

Поиск